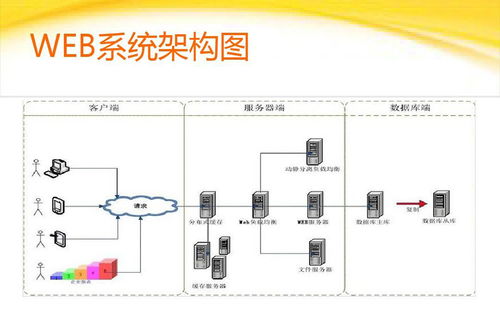

淺談網(wǎng)站維護(hù)之Web系統(tǒng)的安全問題 基礎(chǔ)軟件服務(wù)篇

在網(wǎng)站維護(hù)的眾多環(huán)節(jié)中,Web系統(tǒng)的安全是基石與核心。它直接關(guān)系到數(shù)據(jù)的保密性、服務(wù)的可用性以及用戶與企業(yè)的切身利益。而構(gòu)成這個(gè)龐大系統(tǒng)的基石——基礎(chǔ)軟件服務(wù)(如操作系統(tǒng)、Web服務(wù)器、數(shù)據(jù)庫(kù)、編程語言及其框架、第三方庫(kù)等),其安全狀況更是牽一發(fā)而動(dòng)全身。本文將聚焦于此,探討基礎(chǔ)軟件服務(wù)層面常見的安全挑戰(zhàn)與防護(hù)策略。

一、 基礎(chǔ)軟件服務(wù):安全鏈上的核心環(huán)節(jié)

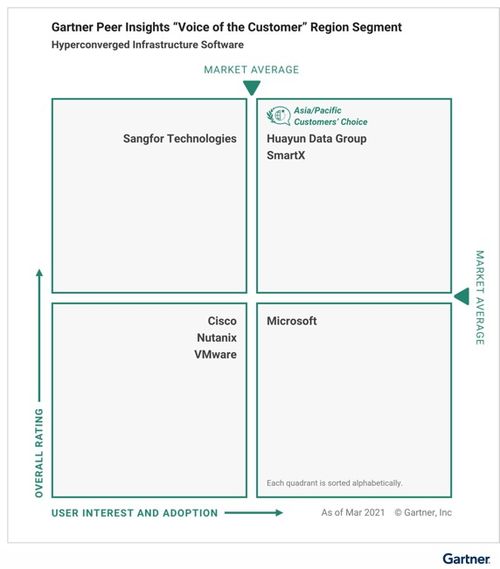

基礎(chǔ)軟件服務(wù)是Web系統(tǒng)運(yùn)行的底層支撐環(huán)境。一個(gè)典型的Web系統(tǒng)架構(gòu)通常包括:操作系統(tǒng)(如Linux、Windows Server)、Web服務(wù)器軟件(如Apache、Nginx、IIS)、數(shù)據(jù)庫(kù)(如MySQL、PostgreSQL、MongoDB)、編程語言運(yùn)行時(shí)(如PHP、Python、Node.js)及其相關(guān)框架(如Spring Boot、Django、Laravel),以及大量用于擴(kuò)展功能的第三方庫(kù)或中間件。這些組件共同構(gòu)建了應(yīng)用運(yùn)行的平臺(tái)。任何一個(gè)組件存在已知或未知的安全漏洞,都可能成為攻擊者入侵的跳板,進(jìn)而威脅整個(gè)系統(tǒng)的安全。

二、 主要安全風(fēng)險(xiǎn)與挑戰(zhàn)

- 漏洞利用: 這是最直接、最常見的威脅。軟件廠商會(huì)定期發(fā)布安全更新(補(bǔ)丁)以修復(fù)已發(fā)現(xiàn)的漏洞。若系統(tǒng)未及時(shí)更新,攻擊者可以利用公開的漏洞利用代碼(Exploit),輕易地發(fā)起攻擊,如遠(yuǎn)程代碼執(zhí)行(RCE)、權(quán)限提升、SQL注入(盡管更多與應(yīng)用層相關(guān),但數(shù)據(jù)庫(kù)軟件本身的漏洞也可能被利用)等。著名的案例包括Apache Struts2、Log4j2等框架或組件漏洞引發(fā)的廣泛影響。

- 默認(rèn)配置風(fēng)險(xiǎn): 許多基礎(chǔ)軟件安裝后采用默認(rèn)配置,這些配置往往以易用性為導(dǎo)向,可能包含不安全的設(shè)置。例如,數(shù)據(jù)庫(kù)默認(rèn)監(jiān)聽在所有網(wǎng)絡(luò)接口上、使用弱密碼或空密碼;Web服務(wù)器軟件啟用了不必要的、存在風(fēng)險(xiǎn)的功能模塊;操作系統(tǒng)開放了非必需的端口和服務(wù)。這些都為攻擊者提供了可乘之機(jī)。

- 供應(yīng)鏈攻擊: 現(xiàn)代軟件開發(fā)高度依賴開源和第三方組件。攻擊者可能通過污染上游的軟件包倉(cāng)庫(kù)(如NPM、PyPI)、或在流行的開源庫(kù)中植入惡意代碼,使得下游無數(shù)應(yīng)用在不知情的情況下引入后門。這種攻擊影響面廣,發(fā)現(xiàn)和修復(fù)難度大。

- 服務(wù)與權(quán)限濫用: 操作系統(tǒng)或中間件上運(yùn)行的非必要服務(wù)可能被攻擊者利用。如果Web服務(wù)器進(jìn)程、數(shù)據(jù)庫(kù)進(jìn)程等以過高的系統(tǒng)權(quán)限(如root、SYSTEM)運(yùn)行,一旦被攻破,攻擊者將直接獲得系統(tǒng)最高控制權(quán)。

三、 核心防護(hù)策略與實(shí)踐

- 嚴(yán)格的補(bǔ)丁與版本管理: 建立并執(zhí)行一套穩(wěn)健的補(bǔ)丁管理流程是首要任務(wù)。這包括:

- 持續(xù)監(jiān)控: 訂閱所用軟件官方的安全公告、利用CVE(通用漏洞披露)數(shù)據(jù)庫(kù)、安全廠商報(bào)告等,及時(shí)獲取漏洞信息。

- 風(fēng)險(xiǎn)評(píng)估與測(cè)試: 評(píng)估漏洞對(duì)自身系統(tǒng)的實(shí)際影響程度,并在測(cè)試環(huán)境中驗(yàn)證補(bǔ)丁的兼容性與穩(wěn)定性。

- 及時(shí)部署: 制定計(jì)劃,在評(píng)估后盡快在生產(chǎn)環(huán)境部署安全更新。對(duì)于關(guān)鍵核心系統(tǒng),應(yīng)建立快速響應(yīng)機(jī)制。盡量使用仍在維護(hù)期內(nèi)的軟件版本,避免使用已停止安全支持的老舊版本。

- 安全加固與最小化原則:

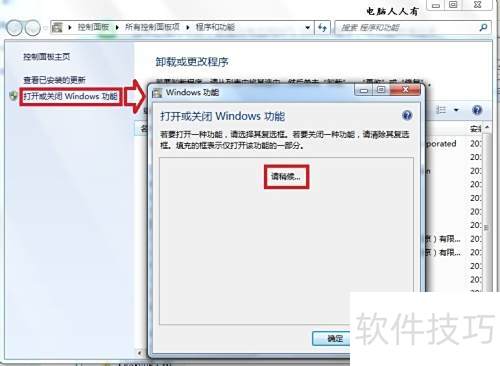

- 最小化安裝: 僅安裝運(yùn)行應(yīng)用所必需的軟件包和服務(wù),卸載或禁用一切不必要的組件。

- 安全配置: 遵循安全基準(zhǔn)(如CIS Benchmarks)對(duì)操作系統(tǒng)、Web服務(wù)器、數(shù)據(jù)庫(kù)等進(jìn)行配置加固。例如,修改默認(rèn)端口、禁用目錄列表、設(shè)置強(qiáng)密碼與訪問控制列表(ACL)、限制數(shù)據(jù)庫(kù)遠(yuǎn)程訪問等。

- 最小權(quán)限原則: 為每個(gè)服務(wù)創(chuàng)建獨(dú)立的、低權(quán)限的系統(tǒng)賬戶來運(yùn)行,避免使用root或Administrator權(quán)限。嚴(yán)格限制文件系統(tǒng)、網(wǎng)絡(luò)和系統(tǒng)調(diào)用的權(quán)限。

- 依賴項(xiàng)安全管理:

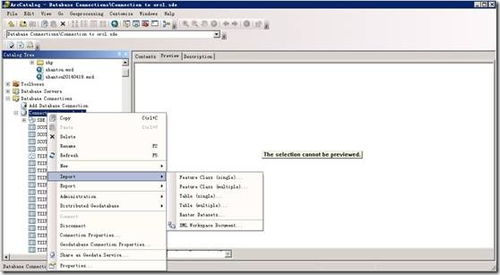

- 清單管理: 使用工具(如SBOM - 軟件物料清單)清晰記錄項(xiàng)目所依賴的所有第三方庫(kù)及其版本。

- 漏洞掃描: 集成SAST/SCA工具到開發(fā)流程(CI/CD)中,自動(dòng)掃描依賴庫(kù)中的已知漏洞。

- 謹(jǐn)慎引入與更新: 審慎評(píng)估新引入的依賴,優(yōu)先選擇活躍維護(hù)、信譽(yù)良好的項(xiàng)目。定期更新依賴至安全版本。

- 縱深防御與監(jiān)控:

- 網(wǎng)絡(luò)分層: 在網(wǎng)絡(luò)架構(gòu)上實(shí)現(xiàn)隔離,將Web服務(wù)器、數(shù)據(jù)庫(kù)服務(wù)器置于不同的安全區(qū)域(如DMZ和內(nèi)網(wǎng)),通過防火墻策略嚴(yán)格控制訪問流量。

- 主機(jī)安全: 部署主機(jī)入侵檢測(cè)/防御系統(tǒng)(HIDS/HIPS)、防病毒軟件(針對(duì)Windows環(huán)境),監(jiān)控系統(tǒng)關(guān)鍵文件、進(jìn)程和日志的異常變化。

- 集中日志與審計(jì): 收集所有基礎(chǔ)軟件的安全日志、訪問日志、錯(cuò)誤日志,進(jìn)行集中存儲(chǔ)和分析,以便于異常行為發(fā)現(xiàn)和事后追溯。

Web系統(tǒng)的安全是一個(gè)動(dòng)態(tài)、持續(xù)的過程,而非一勞永逸的狀態(tài)。基礎(chǔ)軟件服務(wù)作為整個(gè)系統(tǒng)的地基,其安全性必須得到高度重視。通過建立覆蓋“漏洞管理-安全配置-供應(yīng)鏈審查-持續(xù)監(jiān)控”的閉環(huán)安全管理體系,并貫徹“最小權(quán)限”、“縱深防御”等核心安全原則,方能在復(fù)雜的網(wǎng)絡(luò)威脅環(huán)境中,為Web應(yīng)用筑牢第一道堅(jiān)實(shí)防線,保障業(yè)務(wù)的平穩(wěn)、安全運(yùn)行。維護(hù)人員需要保持高度的安全意識(shí),不斷學(xué)習(xí),將安全實(shí)踐融入日常運(yùn)維工作的每一個(gè)細(xì)節(jié)之中。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://www.gdwenwan.cn/product/34.html

更新時(shí)間:2026-04-28 11:50:46